DDOS攻击是利用什么进行攻击?

时间:2025-03-03 16:40:24 来源:51DNS.COM

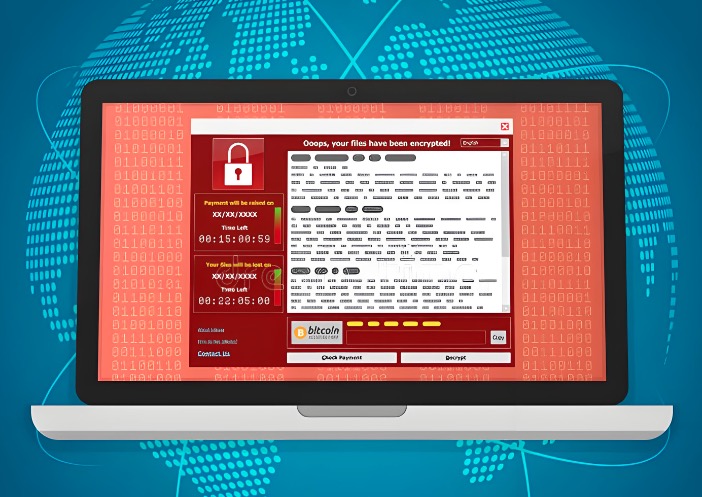

DDOS攻击是利用什么进行攻击?DDoS(分布式拒绝服务)攻击无疑是一个不容忽视的重要话题。这种攻击方式以其强大的破坏力和难以防范的特性,给众多企业和组织带来了严峻的挑战。那么DDoS攻击究竟是利用什么进行攻击的呢?本文将对此进行深入剖析,并从攻击方式、核心要素以及防御策略三个方面进行介绍。

一、DDoS攻击的方式

DDoS攻击的核心在于“分布式”和“拒绝服务”。它通过控制或利用多个计算机或设备(这些设备可能感染了恶意软件或被黑客远程控制),形成一个庞大的攻击网络,即僵尸网络。一旦攻击开始,这些被控制的设备会同时向目标服务器或网络发送大量无用的请求或数据包,从而造成目标资源的耗尽,使其无法正常提供服务。这种攻击方式就像是一场网络上的“人海战术”,通过数量的优势来压倒对手。

二、DDoS攻击的核心要素

DDoS攻击的成功实施,离不开以下几个核心要素。

1、僵尸网络:这是DDoS攻击的基础。攻击者通过植入恶意软件、利用系统漏洞或社交工程等手段,控制大量的计算机或设备,形成一个庞大的攻击网络。

2、攻击流量:这是DDoS攻击的直接手段。攻击者通过向僵尸网络中的每个设备发送指令,让它们同时向目标发送请求或数据包。这些流量可能来自全球各地,使得防御者难以追踪和阻断。

3、目标选择:攻击者通常会选择那些具有重要价值或高流量的网站、服务器或网络作为攻击目标。这些目标一旦受到攻击,往往会造成严重的后果,如服务中断、数据丢失等。

三、DDoS攻击的防御策略

面对DDoS攻击的威胁,企业和组织需要采取有效的防御策略来保护自己的网络安全。这包括但不限于增加网络带宽、使用防火墙和入侵防御系统、部署负载均衡设备、采用内容分发网络服务等措施。还可以利用AI和ML算法进行实时攻击检测,以及结合区块链技术来存储和阻止恶意IP地址。

综上所述,DDoS攻击是利用僵尸网络、攻击流量和目标选择等核心要素进行的一种网络攻击方式。为了有效应对这种攻击,企业和组织需要采取多层次、综合性的防御策略来确保网络安全。

上一篇:网站证书失效怎么解决?

下一篇:DNS加速解析有什么用处?